Многие организации к 2022 году приобрели лучшие средства защиты информации (и даже успели заменить их на отечественные аналоги), но для борьбы с современными цифровыми атаками и предотвращения инцидентов технических средств и стандартных процессов недостаточно. Требуется дополнительный уровень защиты, основу которого составляют люди — рядовые сотрудники, разработчики ПО и даже клиенты организации.

Источники данных

В процессе эксплуатации платформа «Антифишинг» собирает статистику по обучению сотрудников, их действиям во время имитированных атак и наличию программных уязвимостей, которые могут способствовать успеху реальной цифровой атаки.Мы изучили обезличенные данные о 40 000 имитированных фишинговых атак, проведённых в течение 2021 года в 37 компаниях на выборке более чем 21 000 сотрудников.

На основе этих данных, а также на базе открытых источников и собственных исследований компании Антифишинг мы подготовили отчёт о защищённости сотрудников, в котором постарались ответить на следующие вопросы:

- Как именно реализация техник злоумышленников на этапе проникновения по классификации MITRE зависит от действий людей.

- Какие инциденты происходили в 2021 году в компаниях из разных отраслей из-за небезопасных действий людей.

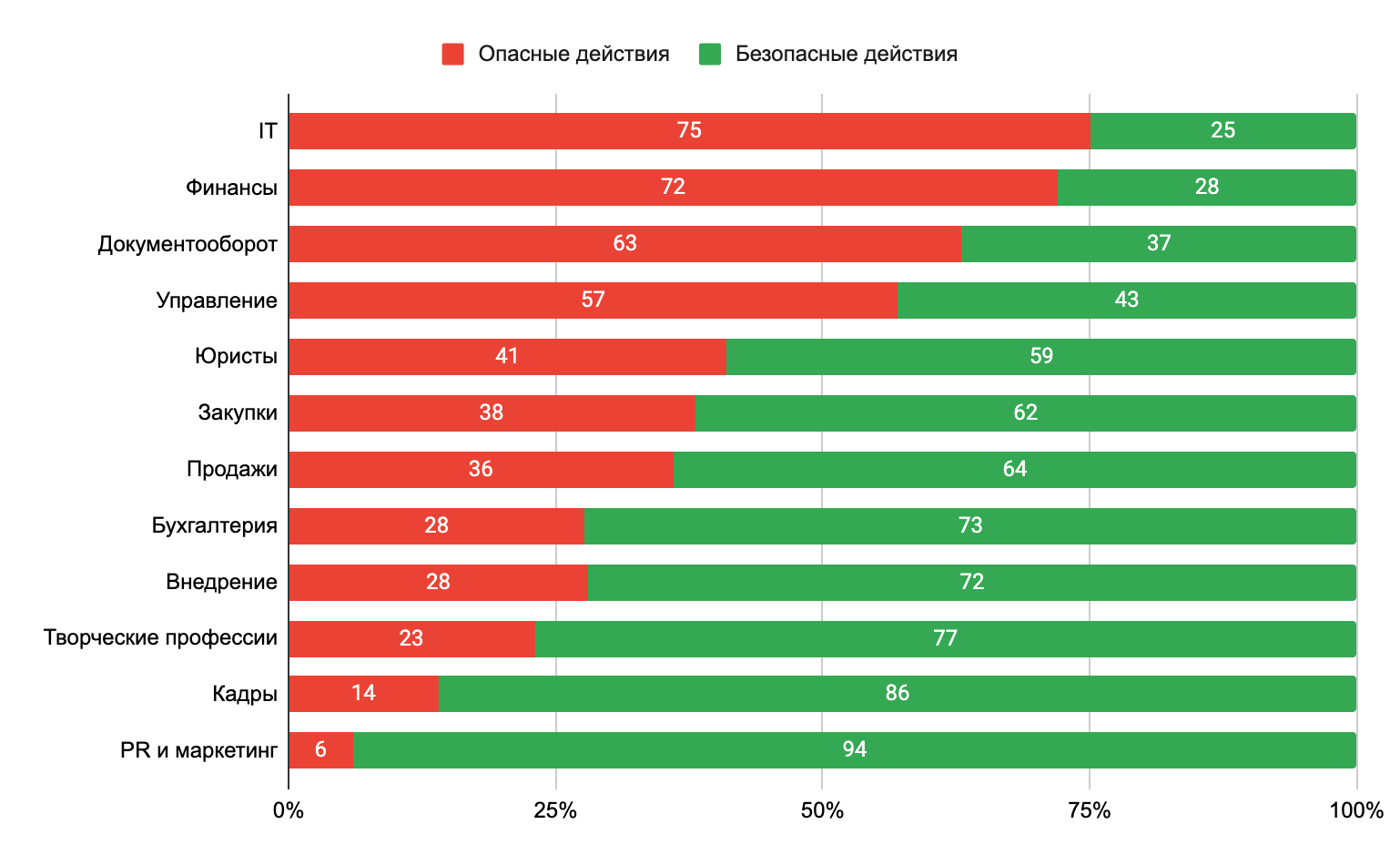

- Как связана должность сотрудника и количество небезопасных действий.

- Какие приемы фишинга были самыми действенными.

- Как измерить защищенность сотрудников и киберустойчивость организации, и как системно улучшать эти показатели с помощью методологии Антифишинга.

- Что сделать в первую очередь для повышения защищенности своих сотрудников и организации от цифровых атак в реалиях 2022 года.

Структура отчёта

В первом разделе отчета мы проанализировали связь действий людей с техниками на этапе проникновения по самой актуальной классификации MITRE ATT&CK.

Во втором разделе мы разобрали поведение людей на примере пяти реальных цифровых атак в 2021 году.

В третьем разделе собраны данные о защищённости сотрудников в зависимости от отраслей, отделов и ролей в компании на основе статистики поведения более чем 21 тысячи сотрудников в более чем 40 тысячах имитированных атак.

В четвертом разделе мы оценили технические факторы, которые влияют на успех цифровых атак против сотрудников: каналы, по которым доставлялись атаки, а также зависимость действий сотрудников от типа вложений и других факторов.

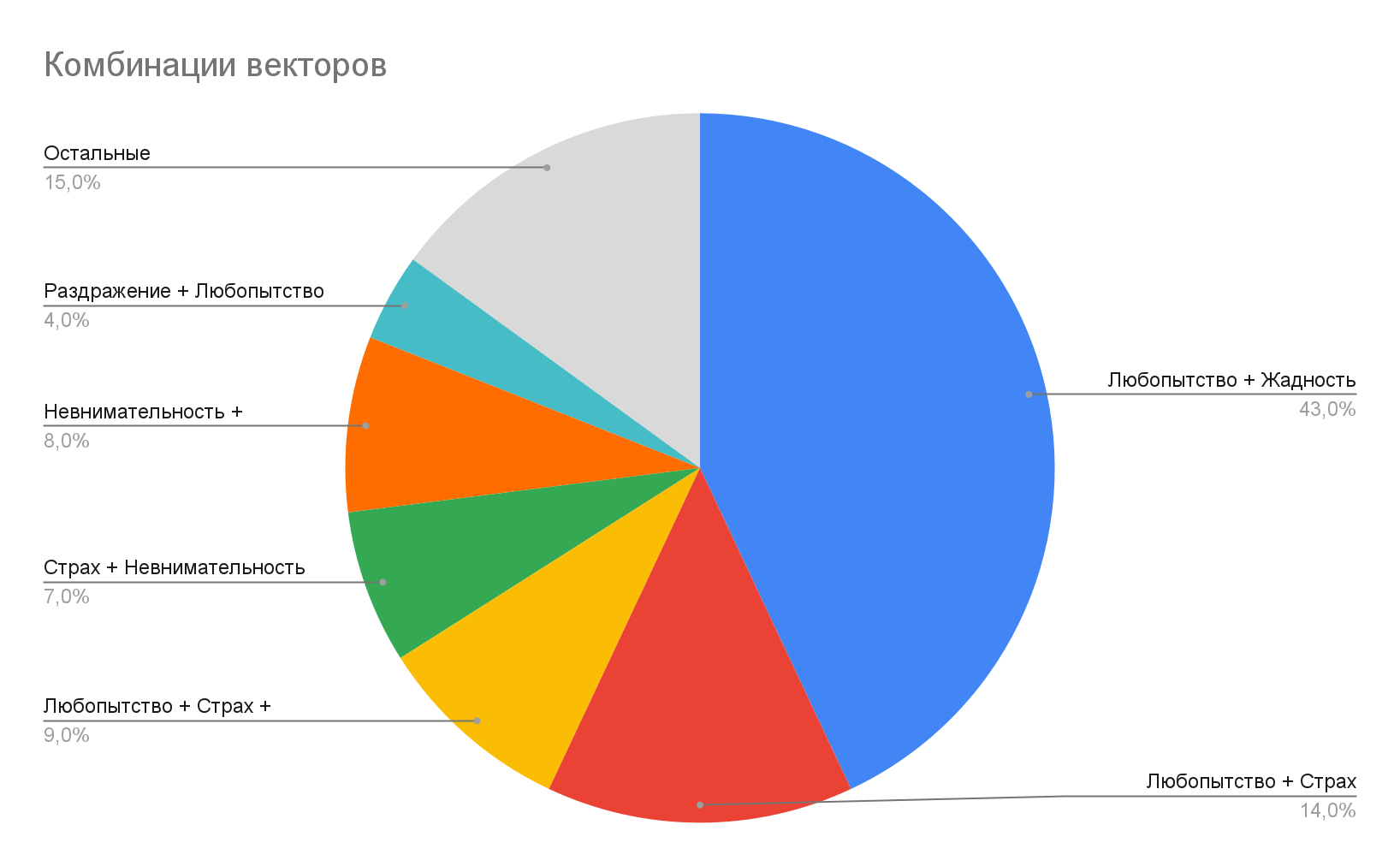

В пятом разделе собраны психологические факторы, наиболее влияющие на небезопасное поведение — источники атак, персонификацию, использование в атаках эмоций и психологических усилителей. В качестве примера разобрали три самые эффективные имитированные атаки Антифишинга 2021 года.

В шестом разделе мы рассмотрели показатели, отражающие эффективность процесса обучения сотрудников вопросам безопасности и тренировки их навыков по методологии и на базе платформы «Антифишинг» спустя 9 месяцев после первой атаки: снижение количества небезопасных действий и рост числа сообщений сотрудников об атаках.

В седьмом разделе мы рассказали, как обучить людей защищаться от цифровых атак: с каких шагов стоит начать прямо сейчас, как сформировать группы риска, что делать с сотрудниками, которые не проходят курсы вовремя или ведут себя небезопасно.

Основные выводы

Каждая техника MITRE ATT&CK на этапе проникновения становится успешной благодаря небезопасным действиям людей. Степень влияния человеческого фактора в различных техниках – от 20 до 100%.В ходе имитированных атак в 2021 году в среднем 30% сотрудников открывали фишинговые письма, а 21% из них совершали другие опасные действия — переходили по ссылкам, скачивали и открывали вложения, передавали мошенникам пароли и другую конфиденциальную информацию.

В 96% случаев реальных атак каналом доставки была электронная почта.

Наиболее опасным типом вложения являются DOCX-файлы. В 15% имитированных атак небезопасные действия совершаются с файлами этого типа.

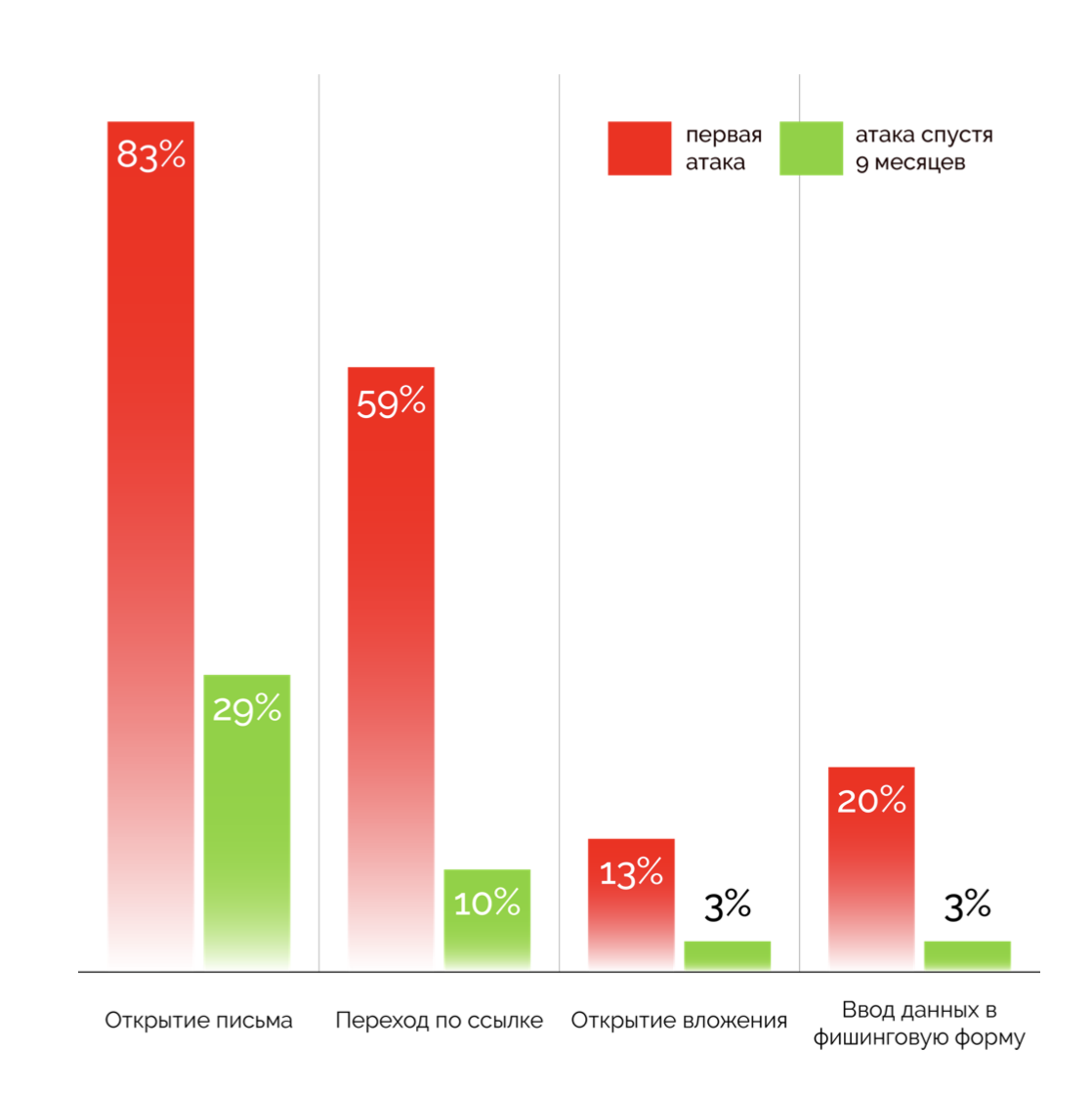

Обучение в сочетании с постоянной тренировкой навыков помогает снизить количество небезопасных действий сотрудников. За 9 месяцев тренировок с помощью имитированных атак среднего уровня сложности процент открытий фишинговых писем сократился почти в 3 раза, а переходов по ссылке — почти в 6 раз.

Тренировка навыков помогает формировать желаемое поведение, полезное для защиты организации от цифровых угроз. Если сначала от сотрудников не поступало сообщений об атаках, то через 9 месяцев тренировок о фишинге сообщали 66% всех сотрудников в выборке.

Чтобы детально изучить все факты и выводы, загрузите полную версию отчёта.

Полная версия отчёта →