Заявка на бесплатный пилот

Запустим пилотный проект за 5 рабочих дней.

Нажимая кнопку «Отправить заявку» вы соглашаетесь с политикой обработки персональных данных.

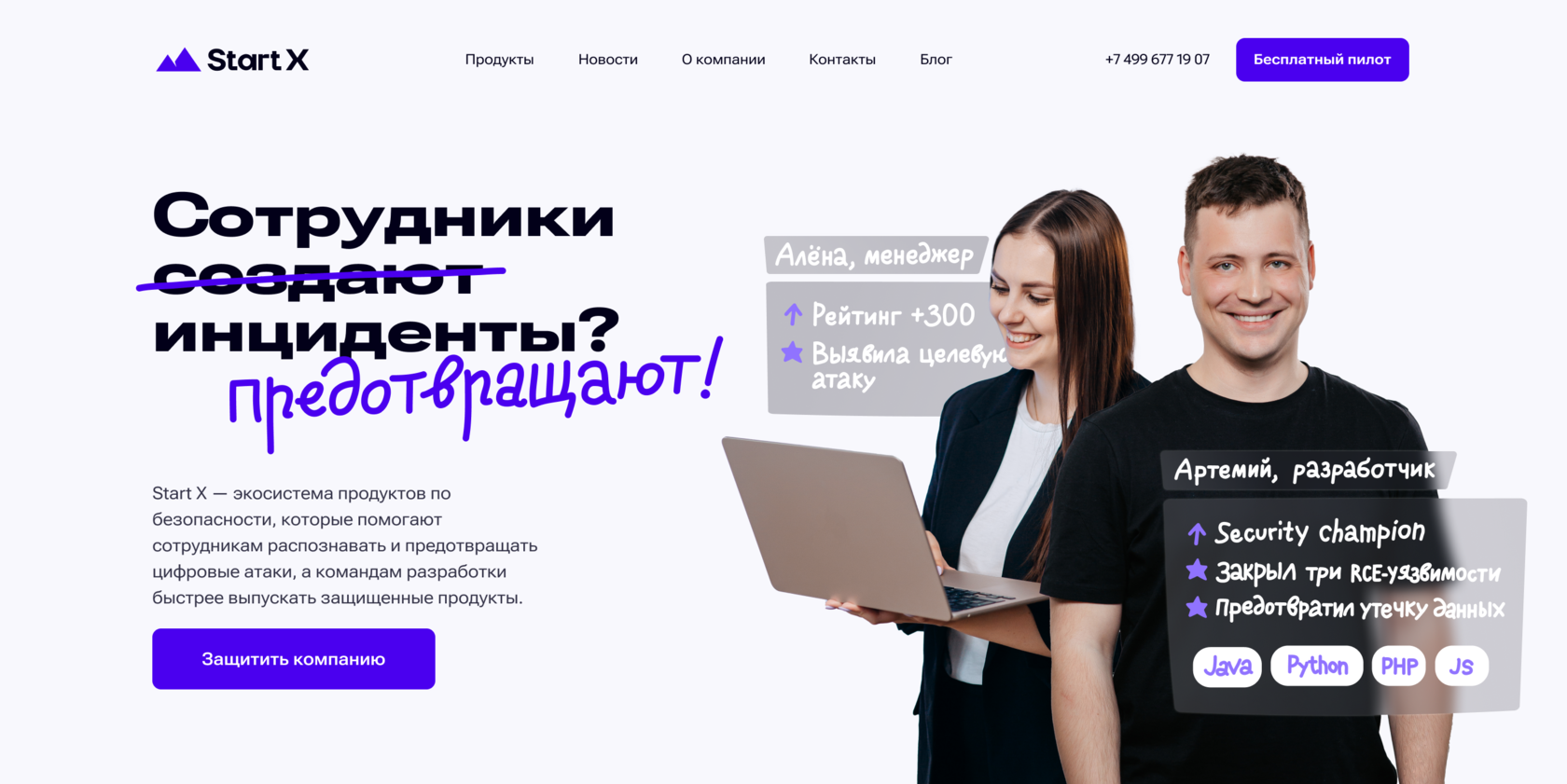

Платформа для автоматизированного непрерывного обучения и тренировки навыков по информационной и физической безопасности для всех сотрудников.

Заявка на демонстрацию Start AWR

Ответим на вопросы и проведем демонстрацию основных сценариев работы системы

Нажимая кнопку «Отправить заявку» вы соглашаетесь с политикой обработки персональных данных.

Заявка на расчёт стоимости лицензии Start AWR

Ответим на вопросы, уточним детали и рассчитаем стоимость доступа.

Нажимая кнопку «Отправить заявку» вы соглашаетесь с политикой обработки персональных данных.

Заявка на расчёт стоимости Start AWR

Ответим на вопросы, уточним детали и рассчитаем стоимость доступа.

Нажимая кнопку «Отправить заявку» вы соглашаетесь с политикой обработки персональных данных.

Человек — причина

74% инцидентов информационной безопасности в 2023 году

74% инцидентов информационной безопасности в 2023 году

Даже если взлом не происходит напрямую в результате опасного действия сотрудника, люди создают и поддерживают информационные системы. Уязвимости в коде или проблемы с конфигурациями тоже приводят к инцидентам.

Источник: Verizon Data Breach Investigations Report

Утекли персональные

данные, компанию

шантажируют

данные, компанию

шантажируют

Запустился

InfoStealer

InfoStealer

Скачала архив

Сообщила в SOC

о подозрительном

письме

о подозрительном

письме

Добавили

в SIEM индикатор

атаки

в SIEM индикатор

атаки

Применили

индикаторы

на средствах защиты

индикаторы

на средствах защиты

Открыла письмо

Платформа Start AWR для защиты от угроз человеческого фактора

Помогает команде безопасности создать автоматизированный процесс по защите компании и сотрудников от цифровых атак

Обучает всему, что нужно знать сотрудникам

Команда безопасности отправляет всех сотрудников на регулярное обучение и контролирует знания людей по всем главным вопросам, от которых зависит безопасность компании

Визуальный

тренажер

тренажер

Вы всегда будете знать о состоянии дел в ИБ. Ваши сотрудники будут в курсе про новые хаки и эксплойты. Мы поможем вам не запугать сотрудников, а проводить наглядные мероприятия на повышение уровня кибербезопасности.

Дополнительные обучающие форматы

Семинар для ТОП-менеджеров

Сессия

для сотрудников

для сотрудников

Квест по ИБ

Заявка на дополнительные обучающие форматы Start AWR

Уточним детали и организуем обучающее мероприятие для ваших сотрудников.

Нажимая кнопку «Отправить заявку» вы соглашаетесь с политикой обработки персональных данных.

Приказ ФСТЭК России №239, №17, №31

Указ Президента №250

№187-ФЗ, №152-ФЗ, №98-ФЗ

№187-ФЗ, №152-ФЗ, №98-ФЗ

ГОСТ 57580.1, ГОСТ Р ИСО/

МЭК 27002-2012,

ГОСТ Р 56939-2016

МЭК 27002-2012,

ГОСТ Р 56939-2016

Положение № 382-П,

№ 719-П

№ 719-П

Payment Card Industry Data Security Standard

Android: OWASP Mobile ASVS + Testing guide

iOS: OWASP Mobile ASVS + Testing guide

Web: OWASP Web Testin Guide, Payment Card Industry

ISO/IEC 27001:2013

ИСО/МЭК 27001:2022

ИСО/МЭК 27001:2022

Выполняются требования регуляторов, стандартов и лучших практик по осведомленности сотрудников и разработке безопасного ПО

Формирует практические навыки безопасной работы в цифровой среде

Специалисты по безопасности доносят ценность решений и отрабатывают возникающий негатив. Объясняют важную информацию через личные бытовые примеры, проводят игры и учения в сфере информационной безопасности внутри платформы

Повышается осознанность — сотрудники не отправляют рабочие документы на личную почту.

Улучшается культура ИБ в компании — люди чаще сообщают о подозрительных ситуациях

Улучшается культура ИБ в компании — люди чаще сообщают о подозрительных ситуациях

Заказать демонстрацию

Start AWR

Start AWR

Наш специалист проведет для вас демонстрацию основных сценариев работы системы

Снижается уровень риска инцидентов информационной безопасности

Доля открытых писем

сокращается процент открытий фишинговых писем

Повышается вовлеченность сотрудников

сократится переход на фишинговый сайт

Доля сообщений о фишинговых письмах

Как Start AWR повышает защищенность компании

Динамика сообщений об атаках в службу безопасности за 5 месяцев

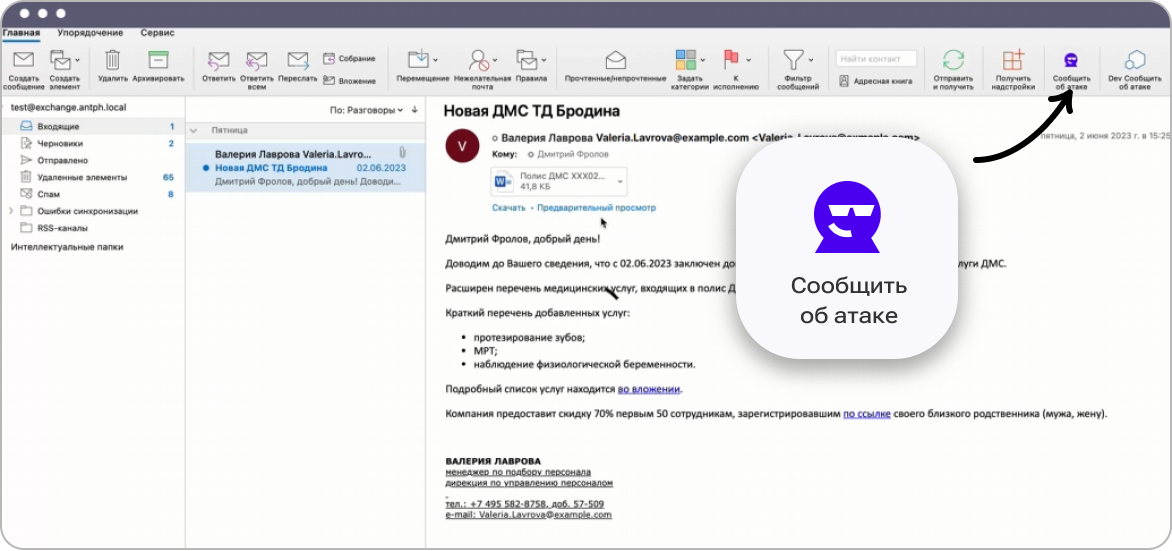

Интеграции Start AWR со средствами защиты и ИТ-системами кратно повышают защищенность компании

У наших клиентов работают интеграции с IDM/IAM, SIEM, IRP/SOAR, DLP, и другими СЗИ.

Все обучающие курсы и тесты с ежеквартальным обновлением

Замена контактных данных и логотипов согласно брендбуку заказчика

Приведение обучающих курсов в соответствие действующим политикам безопасности компании, по списку замечаний от заказчика

Публикация сторонних обучающих курсов во встроенной системе обучения

Новые форматы обучающего контента

Импорт пользователей и их атрибутов из внешних систем через LDAP, REST API или интеграцию с 1С

Модуль интеграции с системой обучения (LMS) WebTutor

Базовые правила автоматизации и REST API для возможностей по обучению

Базовые правила автоматизации и REST API для возможностей по тренировке навыков

Продвинутая ролевая модель и шаблоны для типовых ролей администраторов

Управляющий интерфейс для территориально-распределенной организации и бизнес-юнитов с числом сотрудников свыше 10 000

Личный кабинет сотрудника с возможностью кастомизации под фирменный стиль заказчика

Именные сертификаты о прохождении обучения

Встроенный функционал самооценки уровня мотивации сотрудников

Учет обратной связи от сотрудников и отображение ее в рейтинговой модели

Плагин для почтовых программ Р7-ОФИС, MS Office, браузеров и почтовых веб-интерфейсов для учета обратной связи

Отчет по обучению со статусами прохождения курсов

Еженедельные информационные дайджесты по безопасности

Отчет по процессу в разрезе компании, отделов и отдельных групп сотрудников

Отчет по атакам на разные группы сотрудников

Отчет со статистикой по опасным действиям: переходы по ссылкам, скачивание вложений, ввод паролей, число сотрудников проваливших атаку, процент от общего числа, а также наличие уязвимостей

Отчет по обратной связи от сотрудников, выявленным имитированным и реальным атакам

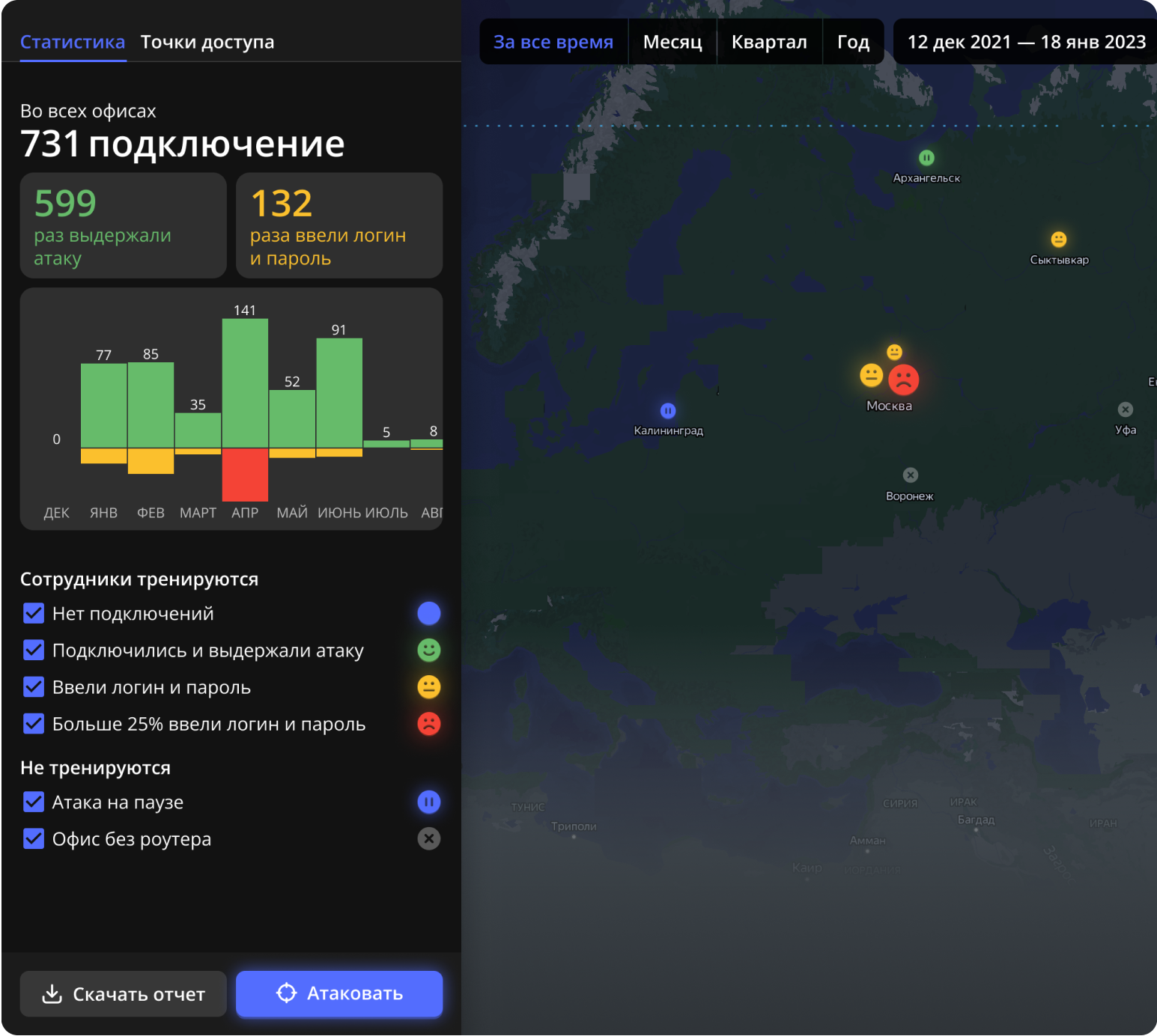

Отчет по Wi-Fi атакам

Сбор и хранение действий администраторов системы, а также всех событий в формате Syslog, экспорт в SIEM, интеграция с IRP-системами

Имитация атак и контроль защищенности сотрудников

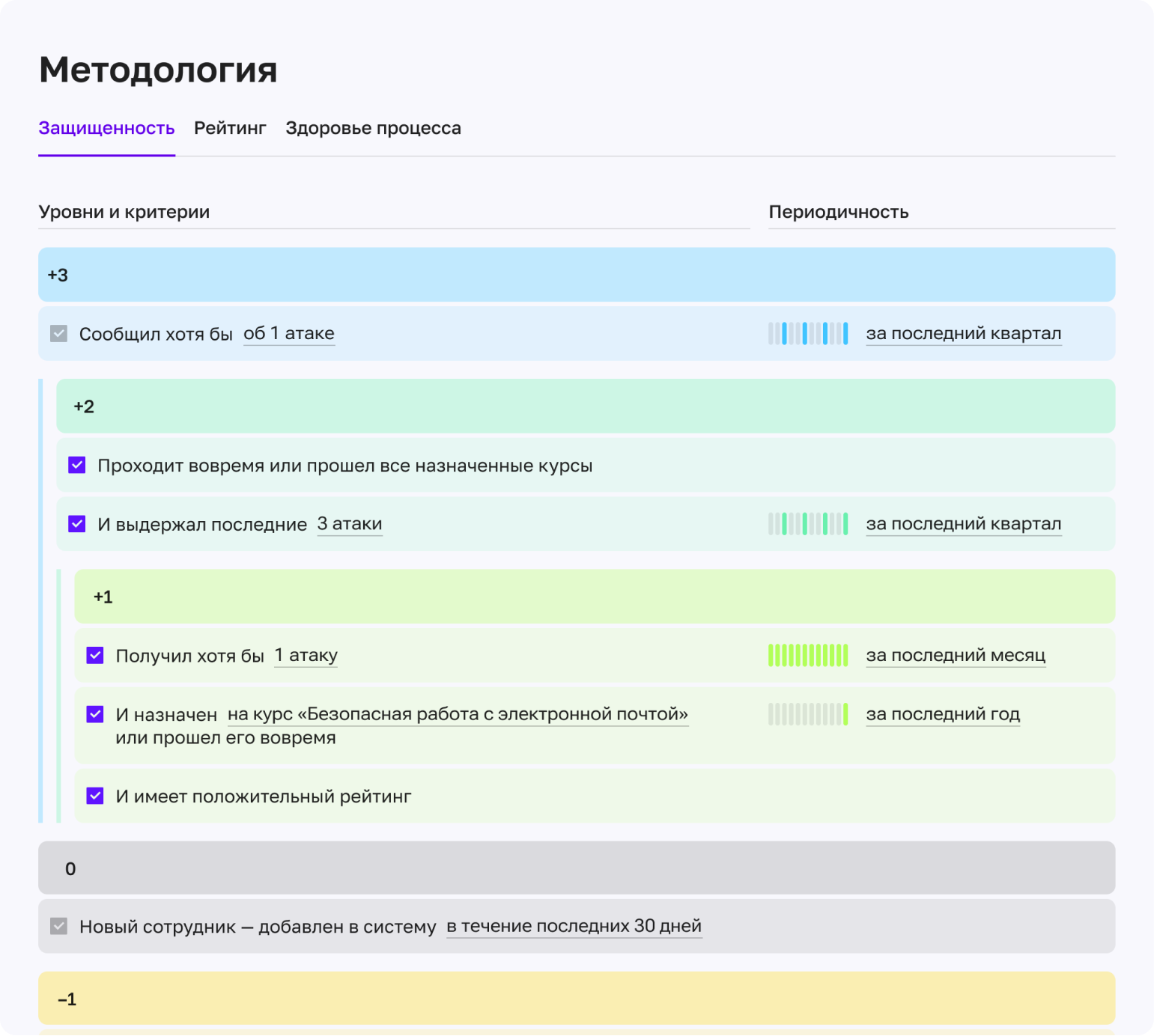

Динамика рейтинга по результатам действий сотрудника в имитированных атаках

Имитация атак через: электронную почту со ссылками и любыми типами вложений, имитированные фишинговые сайты, загрузку и запуск вредоносных файлов, загрузку и установку браузерных плагинов

Имитация атак через съемные устройства (HID) и съемные устройства (накопители)

Имитация атак через поддельные беспроводные точки доступа и WiFi-устройства

Ежемесячная разработка отраслевых и региональных шаблонов имитированных атак

Обнаружение уязвимостей в операционных системах и приложениях, которые использует сотрудник

Тренировка навыков

Контроль результатов

Мотивация

Автоматизация и интеграции

Обучение и тестирование

Learn

Learn&Train

Manage

Версии продукта Start AWR

Оцените уровень

защищенности вашей

компании

защищенности вашей

компании

За 4 недели узнайте, сколько ваших сотрудников ведут себя безопасно

Заявка на бесплатный пилот

Запустим пилотный проект за 5 рабочих дней.

Нажимая кнопку «Отправить заявку» вы соглашаетесь с политикой обработки персональных данных.

Другие продукты экосистемы Start X

Написание кода без уязвимостей

Практика поиска

уязвимостей в коде

уязвимостей в коде

Практика поиска

уязвимостей в коде

уязвимостей в коде

Подпишитесь на дайджест Start X

Еженедельная подборка материалов и аналитики про цифровые атаки на людей, технологии защиты, безопасность инфраструктуры и приложений