Получить бесплатный пилот

Отправьте заявку — мы запустим пилотный проект за 5 рабочих дней

Выручка: 117 млрд руб. (2024)

География: 16 филиалов в России, Финляндии и Казахстане

Использует Start AWR c 2019 года

АО «Первая грузовая компания» — крупнейший частный оператор ЖД перевозок в России и разработчик ПО.

Сотрудники «ПГК» на 70% чаще сообщают о возможных атаках после внедрения Start AWR

10 минут

Результаты

Сотрудники на 70% чаще сообщают о предполагаемых атаках на пользователей.

Сократилось количество переходов по фишинговым ссылкам.

Реже вводится чувствительная информация в фишинговые формы.

Решение

Внедрили платформу Start AWR для регулярного и непрерывного обучения.

Подготовили 25+ сценариев имитированных атак на базе актуальных инфоповодов и процессов компании.

Интегрировали плагин «Сообщить об атаке» в Outlook.

Задача

Обучить сотрудников навыкам реагирования на фишинговые рассылки и увеличить число обращений в ИБ через встроенные плагины. А также обеспечить фиксирование результатов в единой системе без ограничений по учетным записям.

Что было до внедрения Start AWR в компанию

Всех новых сотрудников в компании вели по стандартному онбордингу: просили сотрудников подписать документы по ИБ и ознакомиться с памяткой по безопасности. Команда ИБ устраивала одну встречу, где рассказывала о безопасном поведении в рабочей среде и оставляла контакты для обращений. Проводили рассылку с новостями из сферы ИБ, а также обновляли заставку с советами на стартовых экранах компьютеров.

В этом процессе руководителю отдела архитектуры и развития ИБ не хватало системности. Сотрудники редко сообщали об опасностях, несмотря на наличие почты команды безопасности. Нельзя было измерить навыки безопасной работы и оценить риски, связанные с человеческим фактором.

В этом процессе руководителю отдела архитектуры и развития ИБ не хватало системности. Сотрудники редко сообщали об опасностях, несмотря на наличие почты команды безопасности. Нельзя было измерить навыки безопасной работы и оценить риски, связанные с человеческим фактором.

Уязвимость компании подтвердило первичное тестирование на проникновение на 200 учетных записях, которое выявило:

- полную компрометацию 8 учетных записей через фишинговую рассылку;

- компрометацию паролей 95 сотрудников — 75% из них использовали пароль password;

- доступ к транзакциям благодаря слабому паролю администратора;

- одинаковый пароль локального администратора на серверах и АРМ.

Задачи

Основными задачами проекта были:

Также клиенту было важно, чтобы система интегрировалась во внутренние и внешние системы компании, как LMS, LDAP, SGRC, IRP, SIEM, IDM.

- уйти от формальных разрозненных документов к вовлекающей интерактивной платформе;

- вместо личных встреч вести несколько тысяч сотрудников в единой системе без ограничений по учетным записям;

- не просто рассказывать сотрудникам об основах безопасности, а закреплять теорию на практике через имитированные атаки по разным каналам;

- повысить количество обращений в ИБ через встроенные плагины;

- измерять защищенность компании и отправлять сотрудников, представляющих потенциальную угрозу, на дополнительную отработку навыков;

- оценивать безопасность и лояльность сотрудников для последующей передачи в отдел кадров и премирования.

Также клиенту было важно, чтобы система интегрировалась во внутренние и внешние системы компании, как LMS, LDAP, SGRC, IRP, SIEM, IDM.

Что получилось после внедрения Start AWR

Start AWR — платформа для автоматизированного непрерывного обучения и тренировки навыков по информационной и физической безопасности. Платформа позволяет настроить для сотрудников обучение и отработку навыков по защите от цифровых атак, а для команды ИБ — управлять цифровым иммунитетом компании, а также кастомизировать курсы и целевые имитированные атаки.

Повысилась общая осведомленность компании в кибербезопасности

За 6 месяцев обучения и тренировок в Start AWR АО «ПГК» удалось:

- На 70% повысить количество сообщений о предполагаемых атаках на пользователей.

- Снизить переходы по фишинговым ссылкам у 40% сотрудников.

- Снизить количество ввода чувствительной информации в фишинговые формы у 50% сотрудников.

- Получить средний балл по обучению в 89% у 80% сотрудников.

В три раза увеличилась частота обращений в отдел безопасности

До внедрения обучения подразделение ИБ получало 1−3 письма о подозрительной активности в корпоративных сервисах. Теперь подразделение ИБ обрабатывает в среднем 10 писем в месяц.

Появилась возможность планировать систематическое обучение сотрудников

После внедрения Start AWR отдел безопасности ПГК смог пересмотреть процесс онбординга сотрудников — теперь после подписания формальных документов отдел ИБ назначает новичкам курсы в Start AWR. В течение трех месяцев сотрудник проходит обязательные курсы и тренинги, затем отрабатывает навыки на имитированных атаках — если тест не пройден, снова проходит курс. Также отдел ИБ планирует проводить интенсивы для топ-менеджеров внутри компании на основе материалов Start AWR.

Внешние работники и РСО, которые будут получать доступ к информационным системам ПГК, будут также проходить обязательный курс на платформе.

В дальнейшем ПГК планирует глубже кастомизировать фишинговые рассылки и наполнять их деталями из разных отделов, например, рассылать финансовые предложения от бухгалтерии.

Внешние работники и РСО, которые будут получать доступ к информационным системам ПГК, будут также проходить обязательный курс на платформе.

В дальнейшем ПГК планирует глубже кастомизировать фишинговые рассылки и наполнять их деталями из разных отделов, например, рассылать финансовые предложения от бухгалтерии.

Как это удалось

Подготовили почву для эффективного обучения и тренировок

Дополнительные задачи на работе сотрудники могут воспринимать негативно, особенно если их вводят впервые. Руководитель разработки информационных материалов Start X предоставила ПГК руководство для коммуникации с сотрудниками — он помогает нивелировать барьеры между коллегами и объясняет причины появления курсов.

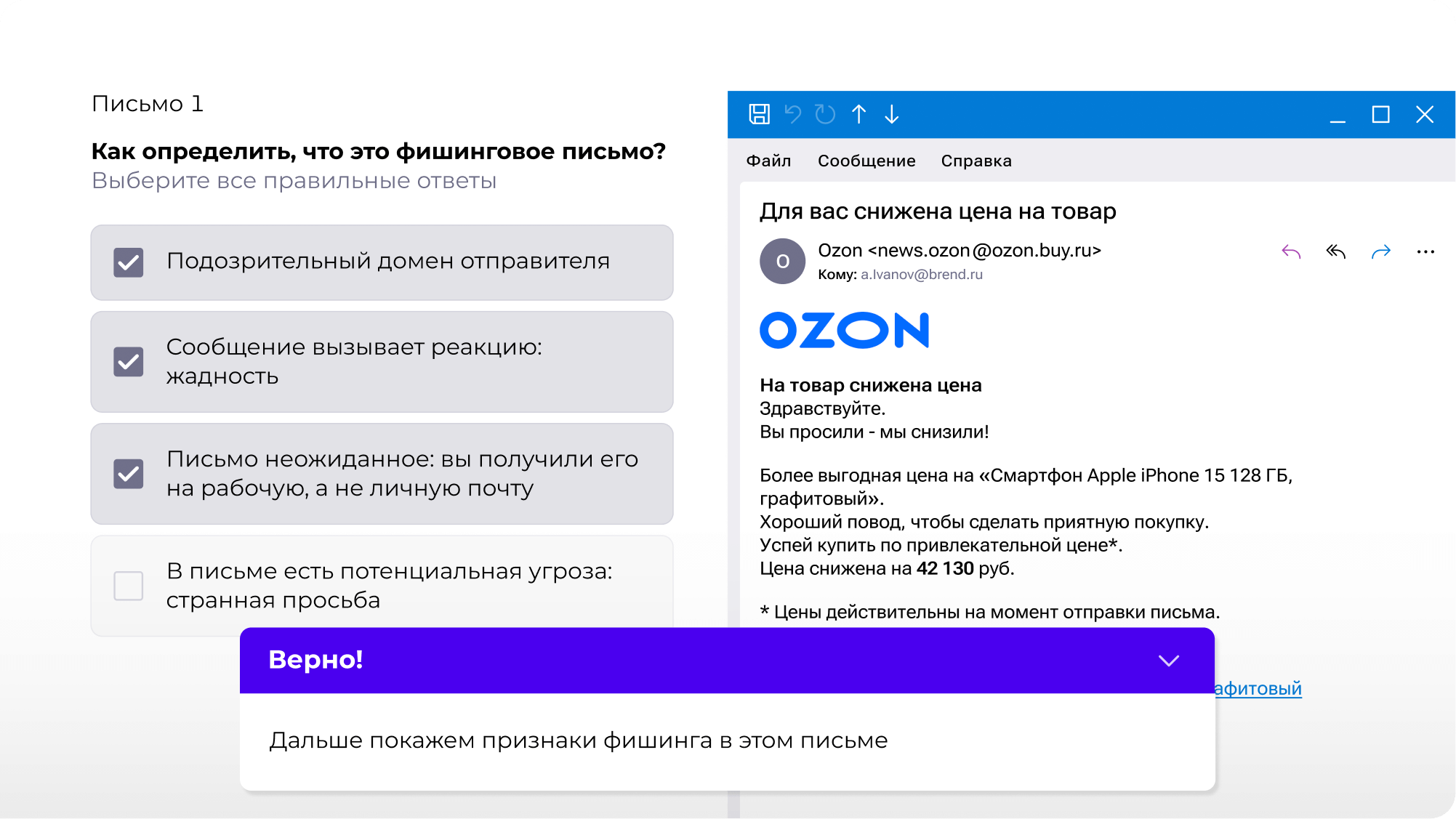

Такая рассылка информирует сотрудников о причинах обучения и готовит к новому процессу

Руководство сделано в виде шаблона с инструкцией — его можно разделить на отдельные письма и отправлять сотрудникам в виде рассылки, а можно сверстать у себя на сайте.

С ведущим специалистом ИБ команда Start AWR поделились описанием методологии и объяснила, как выстраивать процесс обучения и практики, мотивируя сотрудников на совершенствование навыков.

С ведущим специалистом ИБ команда Start AWR поделились описанием методологии и объяснила, как выстраивать процесс обучения и практики, мотивируя сотрудников на совершенствование навыков.

Объясняем преимущества комбинирования позитивной и негативной мотивации

В случае, когда сотрудники эффективней реагируют на негативную мотивацию, порекомендовали работать на уровне убеждений — где до сотрудника доносят ценность обучения и отработки приемов от частного к корпоративному. Так, со временем негативная мотивация переходит к позитивной.

Провели интеграцию с LDAP и AD для автоматической загрузки массива учетных записей и динамического обновления данных.

Провели интеграцию с LDAP и AD для автоматической загрузки массива учетных записей и динамического обновления данных.

Схема возможных интеграций с платформой Start AWR

Если сотрудник сменит фамилию или перейдет в другой департамент, система автоматически обновит данные на обучающей платформе через Active Directory. В случае увольнения система запрашивает подтверждение администратора. На первом этапе ПГК добавил в систему около трети сотрудников, в дальнейшем список дополнили.

Создали курсы с возможностью кастомизации

Команда ПГК получила 11 курсов по следующим тематикам:

Вопросы в курсах сформулированы так, чтобы человек не смог ответить на них наугад — в любом случае сотруднику приходится вернуться и пройти материал заново. С каждой попыткой очередность ответов меняется, чтобы снизить фактор угадывания.

- Безопасная работа с паролями.

- Безопасная работа с сайтами и веб-сервисами.

- Безопасная работа с электронной почтой.

- Безопасная удаленная работа.

- Дипфейк — идеальный инструмент для мошенников.

- Защита информации (ПДн).

- Информационная безопасность для пользователей.

- Мобильная безопасность.

- Работа с электронной подписью.

- Тренажер противодействия актуальным цифровым атакам.

- Физическая безопасность.

Вопросы в курсах сформулированы так, чтобы человек не смог ответить на них наугад — в любом случае сотруднику приходится вернуться и пройти материал заново. С каждой попыткой очередность ответов меняется, чтобы снизить фактор угадывания.

Все материалы Start AWR строятся вокруг интерактивов и удерживают внимание на протяжении всего курса — от 20 до 60 минут

Сами курсы и сценарии целевых имитированных атак Start AWR обновляем каждый квартал — мошеннические схемы развиваются и усложняются в течение года, поэтому сотрудники должны получать только актуальную информацию.

Объединили практику с логикой компании и актуальными атаками

Проанализировали актуальные инфоповоды, а также процессы компании для создания имитированных атак. Получилось пять сценариев и шаблонов:

Такие атаки органично вплетаются в ежедневную коммуникацию, и сотрудники воспринимают их как нечто ожидаемое.

- срочная закупка;

- рассылка о проведении «Тайного Санты»;

- досудебная претензия;

- приглашение от Госуслуг на тестирование системы ДЭГ;

- итоги 2023 года.

Такие атаки органично вплетаются в ежедневную коммуникацию, и сотрудники воспринимают их как нечто ожидаемое.

Цветом выделены триггеры, которые чаще всего используют мошенники, выводя жертв в состояние аффекта с помощью сильных эмоций

Сначала отобрали актуальные для компании форматы и выбрали такие письма, которые будут воздействовать на разные психологические векторы — вызывать разные эмоции. Так сотрудник получает разнородные сообщения, необязательно сугубо корпоративные, и отрабатывает навыки в нескольких сценариях.

Для отработки любопытства и жадности создали рассылку о бесплатных новогодних подарках

В создании шаблонов руководствовались текущими трендами в атаках на корпоративные системы, чтобы натренировать у сотрудников насмотренность на разные триггеры.

Воздействовали не только на позитивные триггеры, но и негативные, как, страх и срочность

Первым приоритетом клиента была отработка навыков на фишинговых рассылках, так как стартовый пентест показал наибольшую уязвимость именно в этой области — поэтому закладывали в письма опасные ссылки и вложения.

Снабдили инструментами быстрого оповещения

Чтобы упростить коммуникацию между командой ИБ и сотрудниками клиент хотел, чтобы сотрудники пересылали подозрительные письма напрямую в отдел безопасности. В инфраструктуре Start AWR для этого есть плагин «Сообщить об атаке» в Outlook — по нему мы дали клиенту инструкцию и объяснили, как его активировать.

Плагин максимально упрощает принятие решения и сокращает дистанцию между сотрудником и отделом ИБ

Также помогли интегрировать клиентскую ServiceNow со Start AWR через API — так система анализирует все поступающие письма и в случае обнаружения специального токена Start AWR причисляет или отнимает у сотрудника баллы в рейтинговой системе в зависимости от действия.

Дали руководителям возможность отслеживать рейтинг безопасности

С каждым опасным или безопасным взаимодействием с имитированной атакой у сотрудника накапливается рейтинг — он одновременно означает его опыт и общий уровень защищенности.

Если сотрудник совершил хоть одно небезопасное действие в атаке, рейтинг снижается и атака считается не выдержанной. Такая система позволяет команде ИБ наглядно оценивать навыки сотрудника и принимать решения по дополнительному обучению.

Если сотрудник совершил хоть одно небезопасное действие в атаке, рейтинг снижается и атака считается не выдержанной. Такая система позволяет команде ИБ наглядно оценивать навыки сотрудника и принимать решения по дополнительному обучению.

Отзыв клиента

Руководитель отдела архитектуры и развития информационной безопасности АО «ПГК» Павел Бураго

Павел Бураго

*Кроме корпоративных сотрудников, Start X обучает продуктовые команды — с помощью платформы Start EDU разработчики приобретают навыки написания безопасного кода.

Процесс стал управляемым, по сравнению с прежним онбордингом, предложенным HR. Есть практический алгоритм проверки знаний и отработки базовых атак.

Очень круто, что коллеги присылают новые курсы под обновляемые тренды атак на пользователей. Например, в последнем квартале 2023 года активизировались атаки через мессенджеры, и команда Start X прислала курс «Безопасная работа в мессенджерах.

Также хотел бы отметить модуль Start EDU*, думаю, это лучший продукт в своем классе на рынке.

Очень круто, что коллеги присылают новые курсы под обновляемые тренды атак на пользователей. Например, в последнем квартале 2023 года активизировались атаки через мессенджеры, и команда Start X прислала курс «Безопасная работа в мессенджерах.

Также хотел бы отметить модуль Start EDU*, думаю, это лучший продукт в своем классе на рынке.

Start AWR — платформа для автоматизированного непрерывного обучения и тренировки навыков по информационной и физической безопасности для всех сотрудников. Платформа содержит электронные курсы и тесты, а также сценарии и шаблоны имитированных атак.

Start AWR формирует практические навыки безопасной работы в цифровой среде через имитацию атак по электронной почте с фишинговыми сайтами, QR-кодами, всеми типами вложений, а также Wi-Fi и физические носители.

Архитектура Start AWR позволяет масштабировать решение на объем свыше 100 000 сотрудников.

Start AWR формирует практические навыки безопасной работы в цифровой среде через имитацию атак по электронной почте с фишинговыми сайтами, QR-кодами, всеми типами вложений, а также Wi-Fi и физические носители.

Архитектура Start AWR позволяет масштабировать решение на объем свыше 100 000 сотрудников.

Что еще почитать

Подпишитесь на дайджест Start X

Еженедельная подборка материалов и аналитики про цифровые атаки на людей, технологии защиты, безопасность инфраструктуры и приложений